Indeksowania danych do klastra Elastic Stack to dobry moment na wyłuskanie wartości z danych. W przypadku Threat Hunting‘u, dobrze przygotowane dane mogą znacznie przyśpieszyć proces wyszukiwania zagrożeń i anomalii. W artykule uprościmy wyszukiwanie procesów LOLBAS.

Czytaj dalej „Threat Hunting LOLBAS w Elastic Stack na 2 sposoby (gościnnie Jupyter)”Kategoria: Cybersecurity

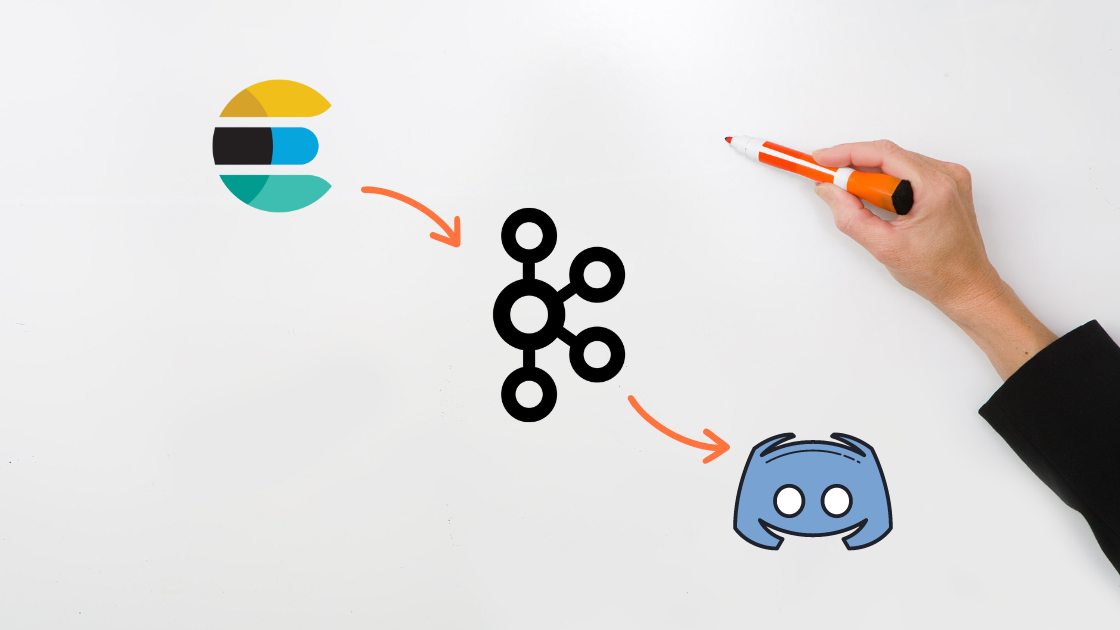

Wyślij alerty z Elastic SIEM do Discord za darmoszkę – Kafka Connect + Python

Wrzucenie alertów z Elastic Stack na Apache Kafka daje wiele nowych możliwości. Możemy wysłać notyfikacje na Discord. Wszelka automatyzacja i enrichment stoją otworem. W artykule spróbujemy to zrobić na darmowej licencji 🤫.

Czytaj dalej „Wyślij alerty z Elastic SIEM do Discord za darmoszkę – Kafka Connect + Python”10 najważniejszych źródeł MITRE ATT&CK za pomocą Pandas jedym klikiem

MITRE ATT&CK to źródło wiedzy o taktykach i technikach adwersarzy. Jest wspólnym językiem domenowym w świecie cyberbezpieczeństwa. Każda organizacja jest inna, korzysta z innych systemów operacyjnych i interesuje się nią inna grupa adwersarzy. W artykule wykorzystamy popularną Python’ową bibliotekę pandas i zrobimy prosty notebook.

Czytaj dalej „10 najważniejszych źródeł MITRE ATT&CK za pomocą Pandas jedym klikiem”10 kroków do sprawnego SIEM i inżynierii detekcji w cybersecurity

Systemy SIEM i inżynieria detekcji to nie tylko dane i reguły detekcji. Z czasem coraz większe znaczenie ma planowanie i procesy. W 10 punktach dowiesz się jak sprawnie podejść do detekcji w cybersecurity.

Czytaj dalej „10 kroków do sprawnego SIEM i inżynierii detekcji w cybersecurity”Jak wykryć phishing – feed CERT Polska w SIEM Elastic Stack.

Phishing to oszutwo, w którym przestępca podszywa się pod inną osobę lub instytucję w celu wyłudzenia poufnych informacji lub pieniędzy. Zespół CERT Polska chroni nas przed niebezpiecznymi stronami publikując listy. Dostępne są w wielu formatach. Jeśli znajdziesz złośliwą stronę, możesz zgłosić to do CSIRT NASK. W artykule wykorzystamy wymieniony feed w SIEM Elastic Stack i spróbujemy coś wykryć 😁.

Czytaj dalej „Jak wykryć phishing – feed CERT Polska w SIEM Elastic Stack.”Big Data + Cyberbezpieczeństwo = Data-Driven SOC

Jak pewnie wiesz, na co dzień łączę Big Data i Cybersecurity. Czy taka fuzja ma sens? Niektórzy nie do końca rozumieli czemu przechodzę do CSIRT’u. Przecież to różne bajki. Oj byli w błędzie… wolumen danych jest ogromny. Jest też sporo wyzwań. Zapraszam Cię do mojego wywodu na ten temat 😉.

Czytaj dalej „Big Data + Cyberbezpieczeństwo = Data-Driven SOC”Big Data w Cyberbezpieczeństwie (Podcast)

Miałem przyjemność być gościem podcastu Stacja IT. Zapraszam do przesłuchania, szczególnie jeśli interesuje Cię Big Data i/lub Cyberbezpieczeństwo.

https://stacja.it/podcast/2020-11-06-maciej-szymczyk-big-data-w-cyberbezpieczenstwie.html

Elastic SIEM w pigułce (część 2)

Jest to kontynuacja poprzedniego wpisu. Tym razem przyjrzymy się zakładce Detections w Elastic SIEM. Naszym celem jest automatyzacja wykrywania IOC wykorzystując sprawdzone reguły. Przypomnijmy: Zainstalowaliśmy Elasticsearch + Kibana na jednej z maszyn. Monitorujemy maszynę z Ubuntu (Auditbeat, Filebeat, Packetbeat) i Windows 10 (Winlogbeat), choć w tym wpisie skupimy się na tej drugiej.

Czytaj dalej „Elastic SIEM w pigułce (część 2)”Elastic SIEM w pigułce (część 1)

Środowiska IT robią się coraz większe, rozproszone i ciężkie do zarządzania. Wszystkie komponenty systemu trzeba zabezpieczyć i monitorować przed cyber zagrożeniami. Potrzebna jest skalowalna platforma, która potrafi magazynować i analizować logi, metryki oraz zdarzenia. Rozwiązania SIEM potrafią kosztować niemałe pieniądze. W tym wpisie przyjrzymy się darmowemu rozwiązaniu dostępnego w Elastic Stack, czyli Elastic SIEM.

Czytaj dalej „Elastic SIEM w pigułce (część 1)”